اکسس کنترل آنلاین سیستمی است که همه ما در زندگی روزمره با آن آشنا هستیم. بسیاری از ما بدون قفل کردن درهای خود خانه را ترک نمیکنیم و نمیتوانیم صندوق امانات خود را در بانک بدون ارائه کارت شناسایی مناسب و یک کلید باز کنیم. این موارد نمونههایی از کنترل دسترسی هستند، اما دقیقا چگونه آن را تعریف کنیم؟ صرفنظر از زمینه، صنعت یا سازمان، کنترل دسترسی هر گونه اقدام یا مکانیزمی است که برای محدود کردن یا اعطای دسترسی به منابع هر چه که باشد طراحی شده است تا اطمینان حاصل شود که آنها به سرقت نمیروند، تخریب نمیشوند، در معرض دید قرار نمیگیرند، تغییر نمیکنند یا بهطور نامناسب توسط اشخاص غیر مجاز استفاده نمیشوند.

اکسس کنترل آنلاین چیست؟

اکسس کنترل آنلاین هرگونه اقدام یا مکانیزمی است که برای محدود کردن یا اعطای دسترسی به منابع طراحی شده است، تا اطمینان حاصل شود که به سرقت نمیروند، از بین نمیروند، در معرض دید قرار نمیگیرند، تغییر داده نشده یا بهطور نامناسب استفاده نمیشوند.

در زمینه امنیت اطلاعات، کنترل دسترسی در مورد حفاظت از دادههای یک سازمان است. با بسط، این همچنین به معنای محافظت از امکانات، زیرساختها، شبکهها، سیستمها و برنامههایی است که در آن دادهها تراکنش شده و ذخیره میشوند.

آشنایی با ماهیت کلی سیستم اکسس کنترل آنلاین

اکسس کنترل آنلاین به یک سیستم یا دستگاه مربوط میشود که از راه دور و از طریق اینترنت یا شبکههای مخابراتی دیگر قابل دسترسی و کنترل است. این نوع کنترل به کاربران اجازه میدهد تا از فاصله بتوانند دستگاهها، سیستمها یا منابع دیگر را مدیریت کنند، مانند:

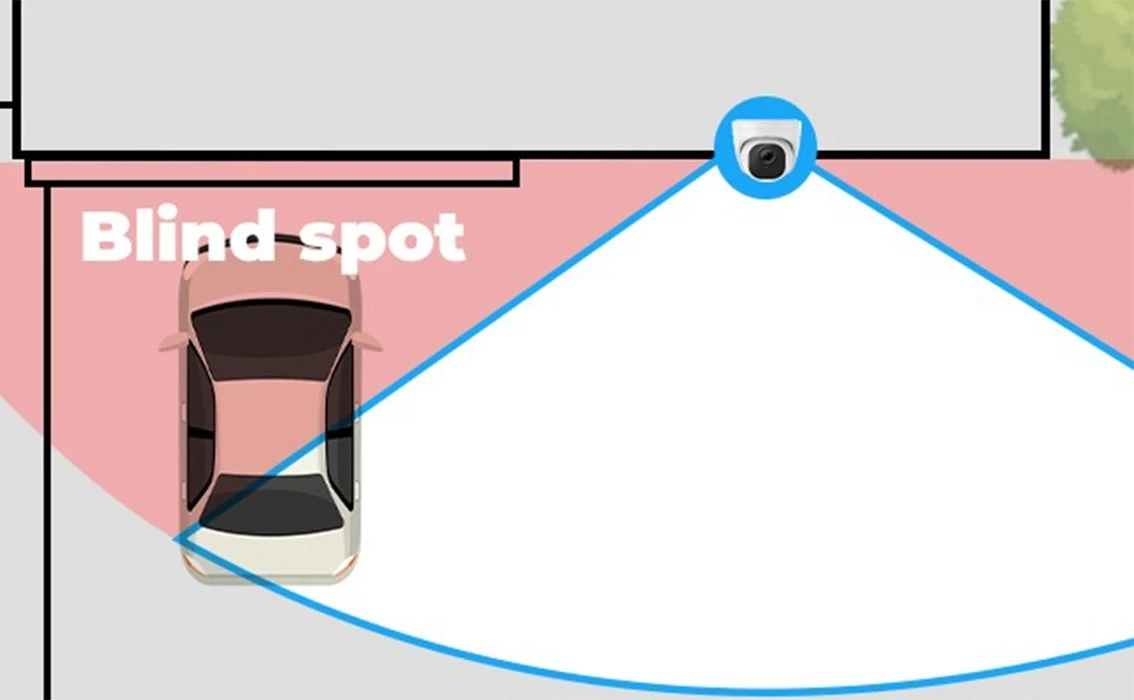

سیستمهای امنیتی: اکسس کنترل آنلاین میتواند به مدیران اجازه دهد تا از راه دور به سیستمهای امنیتی مانند دوربین مداربسته دسترسی داشته باشند و آنها را کنترل کنند.

دستگاههای خانه هوشمند: کنترل از راه دور بر روی سیستمهای خانه هوشمند مانند سیستمهای روشنایی، دمای خانه، دستگاههای الکتریکی و مخابراتی، قفلهای هوشمند و غیره.

سیستمهای صنعتی یا کاربردی: در محیطهای صنعتی، اکسس کنترل آنلاین به مدیران اجازه میدهد تا دستگاهها و سیستمهای صنعتی را از راه دور نظارت کرده و کنترل کنند.

مدیریت ورود و خروج: این نوع کنترل ممکن است برای مدیریت و کنترل دسترسی افراد به مکانهای مختلف استفاده شود، به عنوان مثال، سیستمهای کنترل دسترسی به ساختمانها یا اتاقهای مخصوص.

اکسس کنترل آنلاین معمولا با استفاده از نرمافزارها یا پلتفرمهای متخصص انجام میشود که به کاربران اجازه میدهد از راه دور به اطلاعات و کنترل دستگاهها یا سیستمها دست پیدا کنند. هدف نهایی آن نیز افزایش امنیت است.

کاربرد اکسس کنترل آنلاین در سیستم حضور و غیاب

اکسس کنترل آنلاین در سیستم حضور و غیاب به مدیران یا کاربران اجازه میدهد تا از راه دور به اطلاعات مربوط به حضور و غیاب کارکنان در سازمان دسترسی داشته باشند و آنها را مدیریت کنند. این سیستمها معمولا از تکنولوژیهای مختلفی استفاده میکنند از جمله کارتخوانهای الکترونیکی، بیومتریک، RFID، کدهای دسترسی و یا اپلیکیشنهای موبایل.

کاربردهای اکسس کنترل آنلاین در سیستم حضور و غیاب عبارتند از:

ثبتنام از راه دور: کارمندان میتوانند از راه دور وارد سیستم شوند، زمان ورود و خروج خود را ثبت کرده و حضور و غیاب خود را مدیریت کنند.

مدیریت شیفتها و کارکردها: مدیران میتوانند شیفتها، تعطیلیها، مرخصیها و دیگر کارکردها را از راه دور مدیریت کنند و تنظیمات مربوط به حضور و غیاب را اعمال کنند.

گزارشدهی و تحلیل دادهها: اکسس کنترل آنلاین در سیستم حضور و غیاب به مدیران امکان میدهد تا گزارشات و تحلیلهای مختلفی مانند تأخیرها، حضور مداوم، غیبتها و غیره را مشاهده کرده و از طریق دادههای جمعآوری شده تصمیمات مناسب بگیرند.

بهبود بهرهوری سازمانی: با دسترسی آسان و از راه دور به دادههای حضور و غیاب، سازمانها میتوانند بهبودهای لازم را در مدیریت زمان، برنامهریزی منابع و بهرهوری کارکنان خود اعمال کنند.

اجرای سیاستها و مقررات: این سیستمها به مدیران کمک میکنند تا سیاستها و مقررات مربوط به حضور و غیاب را اجرا و پیگیری کنند و در صورت نیاز تغییرات لازم را اعمال کنند.

با استفاده از اکسس کنترل آنلاین در سیستم حضور و غیاب، سازمانها میتوانند بهبودهایی در مدیریت و کنترل حضور و غیاب کارکنان خود داشته باشند و بهطور کلی به بهرهوری و کارآیی سازمانی کمک کنند.

مزایای اکسس کنترل آنلاین برای حضور و غیاب

استفاده از اکسس کنترل آنلاین برای حضور و غیاب در سازمانها و شرکتها، مزایای متعددی دارد که شامل موارد زیر میشود:

- دسترسی آسان و از راه دور: کاربران میتوانند از هر کجا با اینترنت، به سیستم حضور و غیاب دسترسی داشته باشند.

- دقت و صحت بیشتر: استفاده از تکنولوژیهای مانند بیومتریک، کارتخوانهای الکترونیکی و سیستمهای هوشمند باعث دقت بالاتر در ثبتنام حضور و غیاب میشود و از خطاهای انسانی کاسته میشود.

- زمانبندی بهتر و مدیریت بهرهوری: دسترسی به دادههای حضور و غیاب به مدیران این امکان را میدهد تا بهبودهای لازم را در برنامهریزی شیفتها، مدیریت زمان و منابع، و افزایش بهرهوری کارکنان خود اعمال کنند.

- گزارشدهی و تحلیل دقیق: سیستمهای اکسس کنترل آنلاین قابلیت گزارشدهی جامع و تحلیل دادههای دقیق را فراهم میکنند. این اطلاعات میتواند به مدیران کمک کند تا الگوهای مختلفی از حضور و غیاب کارکنان را شناسایی کرده و تصمیمات بهتری را اتخاذ کنند.

- کاهش هزینهها و زمان: با اتوماسیون حضور و غیاب، نیاز به فرآیندهای دستی و دفاتری کاهش مییابد که میتواند زمان و هزینههای مرتبط با آن را کاهش دهد.

- اطمینان از امنیت: برخی از سیستمهای اکسس کنترل آنلاین دارای امکانات امنیتی هستند که اطلاعات حساس مربوط به حضور و غیاب را محافظت میکنند و دسترسی غیرمجاز را کاهش میدهند.

- اجرای بهتر سیاستها و مقررات: این سیستمها به مدیران امکان میدهند تا سیاستها و مقررات مربوط به حضور و غیاب را به بهترین شکل اجرا کنند و پیگیری کنند.

استفاده از اکسس کنترل آنلاین برای حضور و غیاب نه تنها به بهرهوری و مدیریت بهتر کمک میکند بلکه به افزایش امنیت و دقت در ثبتنام حضور و غیاب نیز کمک خواهد کرد.

معایب اکسس کنترل آنلاین برای حضور و غیاب

استفاده از اکسس کنترل آنلاین برای حضور و غیاب، همراه با مزایا و معایب است، که در ادامه بررسی خواهیم کرد:

- احتمال مشکلات فنی: برخی از سیستمهای اکسس کنترل آنلاین ممکن است با مشکلات فنی مواجه شوند، مانند قطع شدن ارتباط اینترنتی یا نرمافزارهای ناپایدار که میتواند منجر به اختلال شود.

- مسائل امنیتی: این سیستمها نیازمند حفاظت امنیتی هستند تا اطلاعات حساس مربوط به حضور و غیاب کارکنان محافظت شود. در صورت عدم توجه به امنیت، امکان دسترسی غیرمجاز به اطلاعات وجود دارد.

- وابستگی به فناوری: استفاده از سیستمهای اکسس کنترل آنلاین به فناوری و اینترنت وابسته است، بنابراین اگر اینترنت قطع شود یا مشکلات فنی دیگری رخ دهد، دسترسی به دادههای حضور و غیاب ممکن است دچار مشکل شود.

- هزینههای اولیه و نگهداری: پیادهسازی و نصب یک سیستم اکسس کنترل آنلاین ممکن است نیازمند هزینههای بالایی باشد. همچنین نیاز به نگهداری و بهروزرسانی مداوم دارد که ممکن است هزینههای اضافی داشته باشد.

- حریم خصوصی: استفاده از این سیستمها ممکن است باعث نگرانی درباره حریم خصوصی کارکنان شود. برخی از افراد ممکن است احساس کنند که دادههای شخصیشان مورد نظارت قرار میگیرد که ممکن است باعث ایجاد نگرانی شود.

- مقاومت در برابر تغییرات: ممکن است برخی از کارکنان و مدیران نسبت به این تغییرات تکنولوژیکی مقاومت نشان دهند. این موضوع میتواند به مشکلات در اجرای موفقیتآمیز سیستم اکسس کنترل آنلاین منجر شود.

- مسائل قانونی و قوانین محلی: برخی از مناطق یا کشورها ممکن است دارای قوانین و مقررات خاصی درباره حفظ حریم خصوصی و استفاده از دادههای شخصی باشند که استفاده از این سیستمها را محدود کنند.

در نهایت، هرگونه پیادهسازی سیستم اکسس کنترل آنلاین برای حضور و غیاب نیازمند دقت در امنیت، ارتباطات پایدار و رعایت حریم خصوصی است که میتواند به کاهش این مشکلات کمک کند.

اجزای کنترل دسترسی چیست؟

کنترل دسترسی از طریق چندین مؤلفه مدیریت می شود:

- احراز هویت

احراز هویت فرآیند اولیه تعیین هویت یک کاربر است. بهعنوان مثال، هنگامی که کاربر با ترکیب نام کاربری و رمز عبور وارد سرویس ایمیل یا حساب بانکی آنلاین خود می شود، هویت او احراز هویت شده است. با این حال، احراز هویت به تنهایی برای محافظت از داده های سازمان ها کافی نیست.

- مجوز

مجوز یک لایه امنیتی اضافی به فرآیند احراز هویت اضافه میکند. حقوق و امتیازات دسترسی به منابع را مشخص کرده و تعیین میکند که آیا کاربر باید به دادهها دسترسی داشته باشد یا تراکنش خاصی انجام دهد.

بهعنوان مثال، یک سرویس ایمیل یا یک حساب بانکی آنلاین میتواند از کاربران بخواهد تا احراز هویت دو مرحلهای (2FA) را ارائه کنند، که معمولا ترکیبی از چیزی است که میدانند (مانند رمز عبور)، چیزی که دارند (مانند رمز) یا چیزی که هستند (مانند تأیید بیومتریک). این اطلاعات را میتوان از طریق اپلیکیشن موبایل 2FA یا اسکن اثر انگشت روی گوشی هوشمند نیز تأیید کرد.

- دسترسی

هنگامی که کاربر مراحل احراز هویت و مجوز را انجام داد، هویت او تأیید میشود. این به آنها امکان دسترسی به منبعی را میدهد که میخواهند وارد آن شوند.

- مدیریت

سازمانها میتوانند سیستم کنترل دسترسی خود را با افزودن و حذف احراز هویت و مجوز کاربران و سیستمهای خود مدیریت کنند. مدیریت این سیستمها میتواند در محیطهای فناوری اطلاعات مدرن انجام شود.

- حسابرسی

سازمانها میتوانند اصل کمترین امتیاز را از طریق فرآیند ممیزی کنترل دسترسی اعمال کنند. این به آنها امکان میدهد دادهها را در مورد فعالیت کاربر جمعآوری کرده و آن اطلاعات را برای کشف نقضهای دسترسی احتمالی تجزیه و تحلیل کنند.

هویت در سیستم کنترل دسترسی چیست؟

ارائه یک ادعای هویت اغلب همراه با احراز هویت است. برای ارائه هر نوع درخواستی، هر موجودیتی نیاز به یک هویت دارد. مجموعهای از ویژگیها که بهطور منحصربهفردی آن را شناسایی میکند، مشابه روشی که گواهینامه رانندگی بهطور منحصربهفرد یک فرد را با نام، آدرس، تاریخ تولد، قد، وزن و رنگ چشم شناسایی میکند. وقتی گواهینامه رانندگی خود را ارائه میکنید، ادعا خواهید کرد شما همان شخصی هستید که گواهینامه رانندگی گرفتهاید. همچنین، وقتی نام کاربری خود را برای ورود به یک شبکه شرکتی یا یک وب سایت وارد میکنید، این ادعای هویت شما است، اما در آن مرحله یک ادعای اثبات نشده است.

ثبتنام در سیستم کنترل دسترسی چیست؟

بخش مهمی از کنترل دسترسی، ثبتنام است. زمانی که مدیران این سرویس اطلاعات خود را ثبت کرده و از طرف آنها هویت جدیدی ایجاد میکنند، افراد (موجودات) در یک سیستم کنترل دسترسی ثبتنام خواهند کرد.

از آنجایی که هویتها لایهای از انتزاع را از موجودیت ایجاد میکنند، ممکن است سوژهها دارای هویتهای متعدد باشند. در زندگی روزمره ما نه تنها گواهینامه رانندگی، بلکه کارتهای هویت ملی، کارتهای بانکی، کلیدها و بسیاری از اشکال دیگر شناسایی را نیز در اختیار داریم.

ثبت نام بخش مهمی از فرآیند کنترل دسترسی است، زیرا عدم شناسایی صحیح سوژه در این مرحله ممکن است امکان دسترسی بدخواهانه یا غیرعمدی به اشیاء را در آینده فراهم کند.

فاکتورهای احراز هویت چیست؟

احراز هویت (به اختصار AuthN) فرآیند تأیید هویت سوژهای است که بهدنبال دسترسی به یک منبع است. برای اثبات ادعای هویت، آزمودنی باید برخی از اطلاعات متناظر را ارائه کند، که در هنگام ثبتنام در اختیار او قرار گرفته است که به آن فاکتور احراز هویت گفته میشود.

سه نوع فاکتور احراز هویت عبارتند از:

چیزی که میدانید، مانند رمز عبور، پین، یا پاسخ به سؤالات امنیتی.

مواردی که در اختیار دارید، مانند کارت دسترسی، کلید یا رمزی که شماره یا کدی را که وارد میکنید تولید میکند.

مواردی همچون یک عامل بیومتریک، مانند اثر انگشت، اسکن عنبیه، یا صدا.

این مثالها زمانی که ما در مورد موضوعات انسانی صحبت میکنیم کاملا واضح هستند. برای یک موضوع غیرانسانی، مانند یک سرویس، ممکن است دستگاهی که سرویس را اجرا میکند، نیاز به ارائه یک گواهی دیجیتال معتبر برای احراز هویت باشد. بهطور مشابه، برنامهای که درخواست داده از طریق یک رابط برنامهنویسی برنامه (API) میکند، ممکن است نیاز به ارائه یک کلید API برای احراز هویت داشته باشد.

احراز هویت تک فاکتوری در مقابل چند عاملی

با کمال تعجب، بسیاری از سیستمها هنوز از احراز هویت تک مرحلهای استفاده میکنند که بسیار ضعیف است. بهویژه زمانی که آن عامل یک رمزعبور باشد، زیرا بسیاری از آنها بهراحتی قابل حدس زدن، سرقت یا استفاده مجدد هستند. احراز هویت چند عاملی (MFA)، که به عواملی از انواع متمایز نیاز دارد بهطور گستردهای برای بهبود امنیت و جلوگیری از حملات دسترسی بهکار گرفته شده است. سیستمهای بسیار ایمن اغلب به عامل سوم بیومتریک نیاز دارند.

مجوز در کنترل دسترسی چیست؟

هنگامی که یک موضوع احراز هویت شد، مجوز (به اختصار AuthZ) فرآیندی است برای تعیین اینکه آیا هویت داده شده (به عنوان مثال، یک کاربر) مجاز به دسترسی به منبع درخواستی است یا خیر و اگر چنین است، چه اقداماتی مجاز است انجام دهد. هدف این است که به کاربران احراز هویت شده دسترسی به منابع مجاز (مانند شبکهها، برنامهها یا دادهها) که برای انجام کارهای خود نیاز دارند بدهد و نه چیزی بیشتر.

تفاوت بین احراز هویت و مجوز در کنترل دسترسی چیست؟

احراز هویت و مجوز برای کنترل دسترسی در امنیت بسیار مهم است. احراز هویت فرآیند ورود به سیستمی مانند آدرس ایمیل، خدمات بانکداری آنلاین یا حساب رسانههای اجتماعی است. مجوز فرآیند تأیید هویت کاربر برای ارائه یک لایه امنیتی اضافی است که کاربر همان چیزی است که ادعا میکند.

کنترل دسترسی چگونه کار میکند؟

کنترل دسترسی، کاربران را با تأیید اعتبار ورود به سیستم مختلف، که میتواند شامل نامهای کاربری و رمز عبور، پینها، اسکنهای بیومتریک و نشانههای امنیتی باشد، شناسایی میکند. بسیاری از سیستمهای کنترل دسترسی شامل احراز هویت چندعاملی نیز میشوند، روشی که برای تأیید هویت کاربر به چندین روش تأیید اعتبار نیاز دارد.

هنگامی که یک کاربر احراز هویت شد، کنترل دسترسی سطح مناسب دسترسی و اقدامات مجاز مرتبط با اعتبار و آدرس IP آن کاربر را مجاز میکند.

انواع کنترل اکسس آنلاین

چهار نوع اصلی کنترل دسترسی وجود دارد. سازمانها معمولا روشی را انتخاب میکنند که بر اساس الزامات امنیتی و انطباق منحصربهفردشان بیشترین معنا را داشته باشد. چهار مدل کنترل دسترسی عبارتند از:

کنترل دسترسی اختیاری DAC

در این روش، مالک یا مدیر سیستم، داده یا منبع محافظت شده، خط مشیهایی را برای افرادی که مجاز به دسترسی هستند تعیین میکند.

کنترل دسترسی اجباری MAC

در این مدل غیر اختیاری، بر اساس مجوز اطلاعات به افراد اجازه دسترسی داده میشود. یک مقام مرکزی حقوق دسترسی را بر اساس سطوح مختلف امنیتی تنظیم میکند. این مدل در محیطهای دولتی و نظامی رایج است.

کنترل دسترسی مبتنی بر نقش

RBAC به جای هویت کاربر، بر اساس کارکردهای تجاری تعریف شده دسترسی میدهد. هدف این است که کاربران فقط به دادههایی دسترسی داشته باشند که برای نقش آنها در سازمان ضروری تشخیص داده شده است. این روش پرکاربرد مبتنی بر ترکیب پیچیدهای از انتساب نقش و مجوزها است.

کنترل دسترسی مبتنی بر ویژگی ABAC

در این روش پویا، دسترسی بر اساس مجموعهای از ویژگیها و شرایط محیطی مانند زمان روز و مکان است که هم به کاربران و هم به منابع اختصاص داده میشود.

چرا کنترل اکسس آنلاین مهم است؟

کنترل دسترسی باعث میشود اطلاعات محرمانه مانند دادههای مشتری، اطلاعات قابل شناسایی شخصی و مالکیت معنوی در دستان افراد اشتباه قرار نگیرند. این یک جزء کلیدی از چارچوب امنیتی مدرن صفر است که از مکانیسمهای مختلفی برای تأیید مداوم دسترسی به شبکه شرکت استفاده میکند. بدون سیاستهای کنترل دسترسی قوی، سازمانها در معرض خطر نشت دادهها از منابع داخلی و خارجی هستند.

اکسس کنترل برای چه کسی و چه چیزی اعمال میشود؟

صحبت در رابطه با کنترل دسترسی بهمعنای صحبت در مورد رابطه بین سوژهها و اشیا و تعامل مجاز (یا غیر مجاز) بین آنها است. سوژهها موجودیتهای فعالی هستند که درخواست دسترسی به اشیاء یا عمل (تعامل با) را دارند. کاربران واضحترین مثال هستند، اما سیستمها، برنامهها، فرآیندها و خدمات نیز میتوانند سوژههای کنترل دسترسی باشند. اقداماتی که ممکن است یک موضوع انجام دهد شامل خواندن، نوشتن، ایجاد یا حذف یک فایل است. بازیابی دادهها؛ یا اجرای یک برنامه اشیاء موجودیتهای منفعل هستند که حاوی یا دریافت اطلاعات هستند یا عملکردی را برای افراد درخواست کننده دسترسی به آنها فراهم میکنند. بهعنوان مثال می توان به سیستمها، فایلها، خدمات، فهرستها، پایگاههای داده و دستگاهها (مانند چاپگرها) اشاره کرد.

توجه داشته باشید که احراز هویت و مجوز اغلب اشتباه گرفته شده یا به اشتباه بهعنوان مترادف استفاده میشوند، اما آنها کاملا عملکردهای جداگانهای دارند. در تئوری، یک موضوع میتواند احراز هویت شود و در عین حال مجاز به دسترسی به چیزی باشد. در مقابل، مدیری که مجاز به دسترسی به هر چیزی است، در صورتی که نتواند با موفقیت احراز هویت شود، از دسترسی منع خواهد شد.

کنترل دسترسی هوشمند چیست؟

کنترل دسترسی هوشمند رویکردی برای امنیت درب است که هم از سیستمهای قفل و کلید مکانیکی و هم از سیستمهای اصلی کارت کلید ایمنتر است.

سیستمهای کنترل دسترسی هوشمند از فناوریهای پیشرفتهای مانند بیومتریک و محاسبات ابری استفاده میکنند.

سیستمهای کنترل دسترسی هوشمند چندین لایه امنیتی را شامل میشوند، از جمله احراز هویت دو مرحلهای، هشدارهای بلادرنگ برای فعالیتهای مشکوک و قابلیتهای مدیریت از راه دور که به صاحبان مشاغل و پرسنل اجازه میدهد نقاط دسترسی را از هر کجا و در هر زمان مشاهده و کنترل کنند.

ویژگیهای کلیدی سیستم کنترل دسترسی هوشمند

سیستم کنترل دسترسی هوشمند در قسمت فوق توضیح داده شد؛ این سیستم شامل اجزای مختلفی است که در نوع عملکرد آن بسیار تاثیرگذار خواهد بود. در ادامه این ویژگیها را بررسی خواهیم کرد.

کلیدهای دیجیتال

این مورد که اغلب از طریق یک برنامه تلفن همراه مدیریت میشوند، راه امنتر و راحتتری برای دسترسی به آنها فراهم میکنند.

همچنین حاوی دادههای منحصربهفردی است که سیگنالخوانها و نرمافزار پانل باید قبل از اجازه ورود آن را ارزیابی کنند. از سوی دیگر، قفلهای مکانیکی را میتوان انتخاب کرد و به رجهای مکانیکی کلید بستگی دارد که بهراحتی قابل تکرار هستند.

با استفاده از دادههای دیجیتال سیستم اکسس کنترل آنلاین هوشمند میتواند قفلها را باز نماید. در واقع قفلهای معمولی به ابزار مکانیکی نیاز دارند تا باز شوند؛ اما سیستمهای هوشمند میتوانند با ابزار دیجیتال این کار را انجام دهند.

علاوه بر این، هنگام گم شدن یا دزدیده شدن، کلیدهای دیجیتال نسبت به کلیدهای مکانیکی تهدید و مزاحمت کمتری ایجاد میکنند. این به این دلیل است که کلیدهای دیجیتال را میتوان از راه دور توسط مدیران غیرفعال کرد و در نتیجه نیاز به کلید مجدد قفلهای مکانیکی و پرداخت کلیدهای جدید به افرادی که نیاز به دسترسی دارند، از بین میرود.

نظارت در زمان واقعی

سیستمهای کنترل دسترسی هوشمند باید با فیدهای نظارت تصویری ادغام شوند تا دید جامعی از وضعیت امنیتی ملک ارائه دهند. این به مدیران املاک اجازه میدهد تا بدون حضور در محل یا اتاق دوربین مداربسته اختصاصی، ورود و خروج از درهای کنترل شده را ردیابی کنند.

بسیاری از سیستمهای هوشمند با هوش مصنوعی حتی میتوانند رفتارهای غیرعادی یا ناخواسته را تشخیص دهند و هشدارهای فوری را به مدیران یا سایر پرسنل ارائه دهند.

مدیریت از راه دور

سیستمهای کنترل دسترسی هوشمند به مدیران املاک این امکان را میدهد تا بدون حضور فیزیکی برای باز کردن قفل درها، کنترل کنند که چه کسی به ساختمانها دسترسی دارد. این ویژگی برای مدیران دارایی با چندین ویژگی مفید است.

اکسس کنترل آنلاین از نوع ابری

اکسس کنترل آنلاین از نوع ابری شکل پیشرفتهای از کنترل دسترسی هوشمند است که از محاسبات ابری برای ارائه راحتی و انعطافپذیری بیشتر استفاده می کند.

مزایای اکسس کنترل آنلاین از نوع ابری:

اکسس کنترل آنلاین از نوع ابری تمام دادههای مرتبط با دسترسی را در فضای ابری ذخیره میکنند، از جمله مسیرهای حسابرسی که از انطباق با مقررات و تحقیقات امنیتی مؤثر پشتیبانی میکنند.

فضای ذخیرهسازی ابری امکان ادغام یکپارچه بین کنترل دسترسی ابری و سایر سیستمهای مبتنی بر ابر، از جمله سیستمهای نظارت دوربین مداربسته و هشدارها را فراهم میکند.

ذخیره دادهها در فضای ابری نیاز به سرورهای گران قیمت در سایت را از بین میبرد و هزینه کلی و پیچیدگی سیستم را کاهش میدهد.

ابر ویژگیهایی مانند مدیریت از راه دور و نظارت بر زمان واقعی را فعال میکند.

ابر بهروز رسانی آسان سیستم را امکانپذیر میکند و تضمین خواهد کرد که اقدامات امنیتی شما همیشه بهروز هستند و سیستم کلی شما با پیشرفتهای فناوری همگام است.

نحوه انتخاب سیستم کنترل دسترسی هوشمند مناسب

اکسس کنترل آنلاین هوشمند باید علاوه بر افزایش امنیت، کارایی و راحتی را نیز افزایش دهد. پس این سیستم تنها وظیفه افزایش امنیت را بر عهده ندارد؛ بلکه میتواند در مصرف انرژی نیز صرفهجویی ایجاد کرده و حتی هزینهها را کاهش دهد.

قبل از انتخاب بین گزینههای کنترل دسترسی هوشمند موجود، نیازهای خاص ملک خود را ارزیابی کنید.

آیا درحال نظارت بر یک پردیس شرکتی بزرگ با چندین ساختمان و نقاط ورودی هستید، یا فعالیت شما با مناطق دسترسی محدود کوچکتر است؟

آیا کارمندان یا مشتریان شما به ویژگیهای پیشرفته مانند دسترسی از راهدور نیاز دارند یا اقدامات امنیتی اولیه کافی است؟

آیا شما یک مجتمع آپارتمانی بزرگ با چندین نقطه ورودی را مدیریت میکنید یا یک ملک کوچکتر با نیازهای دسترسی کمتر است؟

درک این نیازها به شما کمک میکند تا با شناسایی ویژگیهای کنترل دسترسی که بیشتر به شما مرتبط هستند، فرآیند تصمیمگیری را ساده کنید.

گزینههای کنترل دسترسی هوشمند خود را درک کنید.

سوالات مهم قبل از انتخاب سیستم کنترل دسترسی هوشمند

- آیا امنیت سیستم را افزایش میدهد؟

- برای سازگاری با رشد آینده مقیاسپذیر است؟

- نظارت و هشدارهای بلادرنگ را ارائه میدهد؟

- این سیستم برای کارمندان و مدیران چقدر کاربرپسند است؟

- آیا این سیستم با سایر ویژگیهای ساختمان هوشمند یا اداری سازگار است؟

- زمان کارکرد سیستم چقدر است و چه نوع پشتیبانی در دسترس است؟

- سیستم چگونه دادهها را مدیریت میکند؟

- معیارهای انتخاب نصبکننده چیست؟

- هزینه هر نقطه دسترسی چقدر است؟

یکی از اولین فاکتورهایی که باید در نظر گرفت هزینه هر نقطه دسترسی است. این به شما ایدهای از سرمایهگذاری کلی لازم برای پیادهسازی سیستم در محل کسب و کارتان میدهد.

به دنبال ارائه دهندهای باشید که طیف گستردهای از خدمات را ارائه میدهد که فراتر از کنترل دسترسی اولیه است.

سیستمهای هوشمند کنترل ارزش افزودههای قابل توجهی را ارائه میدهد. از جمله این ویژگیها میتوان به نظارت در زمان واقعی، ادغام با سایر سیستمهای هوشمند و تاسیسات امنیتی و مدیریت مبتنی بر ابر، همگی ارزش افزوده قابل توجهی را ارائه میدهند.

جمعبندی

در بحث امنیت حفظ محرمانگی، یکپارچگی و در دسترس بودن بسیار مهم است. کنترل اکسس آنلاین online access control تنها یکی از بسیاری از اقداماتی است که تیمهای امنیتی برای حفظ این اصول اساسی امنیتی استفاده میکنند. بدون کنترل دسترسی، چگونه یک سازمان میتواند اطمینان حاصل کند که فقط افراد مناسب دادههای حساس آن را میبینند و استفاده میکنند (محرمانه بودن)، اینکه دادهها کامل، دستنخورده و بدون تغییر توسط کاربران غیرمجاز هستند (یکپارچگی)، و اینکه کاربران مجاز هر زمان که به دادهها دسترسی داشته باشند.